Em, 01/07/2025. Por Prof. AMR

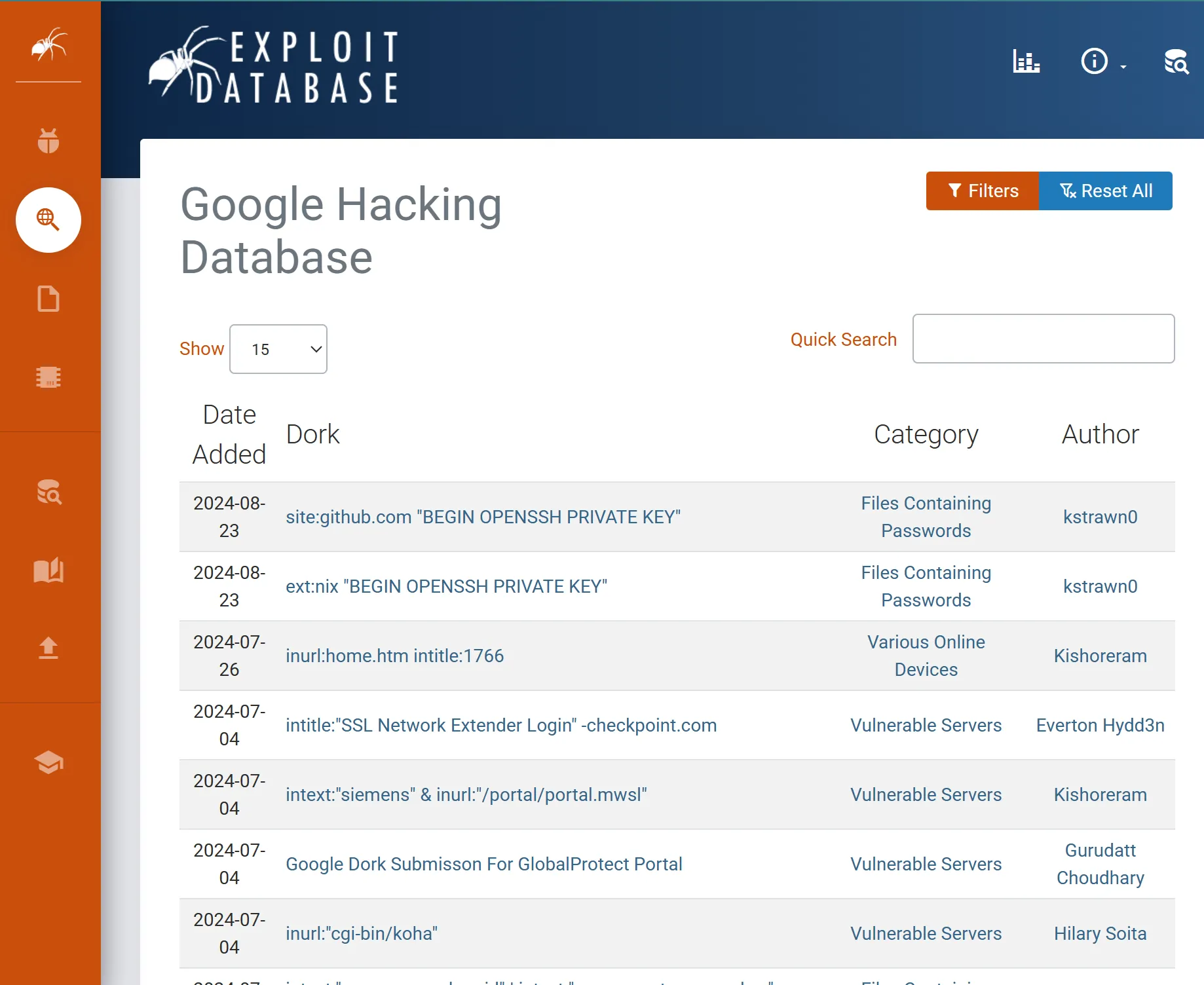

O Google Hacking Database (GHDB) é um banco de dados de "Google Dorks", que são consultas de pesquisa avançada para o Google, mantido pelo Exploit Database, que funciona como um índice de consultas que podem ser usadas para descobrir dados/informações sensíveis e vulnerabilidades de segurança em sistemas e aplicações web.

Para que serve:

O principal objetivo do GHDB é auxiliar pesquisadores de segurança e testadores de penetração (pentesters) a identificar informações que não deveriam estar publicamente acessíveis, mas que foram indexadas por mecanismos de busca. As categorias listadas no banco de dados ilustram seu propósito, incluindo a busca por:

- Arquivos com Senhas: Como chaves SSH privadas ou credenciais da AWS.

- Servidores Vulneráveis: Identificando páginas de login de sistemas específicos ou arquivos de configuração expostos.

- Informações Sensíveis ("Juicy Info"): Como arquivos de configuração (proftpd.conf, dhcpd.conf) ou bancos de dados com informações de usuários.

- Dispositivos Online: Encontrando interfaces de dispositivos conectados à internet.

Como funciona:

O GHDB funciona através do uso de operadores de pesquisa avançada do Google, conhecidos como "dorks". Esses operadores filtram os resultados da busca para encontrar padrões específicos em sites, URLs, títulos de páginas ou tipos de arquivos. Alguns exemplos de operadores vistos no GHDB são:

- site:: Restringe a busca a um domínio ou site específico (ex: site:github.com).

- intitle:: Procura por texto no título da página (ex: intitle:"SSL Network Extender Login").

- inurl:: Busca por texto dentro do endereço URL (ex: inurl:"/portal/portal.mwsl").

- filetype: ou ext:: Filtra por tipos de arquivo específicos (ex: filetype:json, ext:log).

- intext:: Procura por texto no corpo da página (ex: intext:"aws_access_key_id").

Combinando esses operadores, um usuário pode criar consultas muito precisas para encontrar, por exemplo, um arquivo de configuração proftpd.conf que esteja em um diretório público ("index of") ou arquivos do tipo JSON contendo chaves de acesso da AWS.

Lista de Operadores

Com base nos exemplos do Google Hacking Database (GHDB) e em conhecimento adicional, aqui está uma lista de operadores de busca e símbolos usados para "Google Dorking":

Operadores Principais (encontrados no texto)

- site:: Restringe a pesquisa a um domínio ou site específico. Por exemplo, site:github.com limita os resultados ao GitHub .

- intitle:: Procura por texto que aparece no título da página da web. Exemplo: intitle:"SSL Network Extender Login" .

- inurl:: Busca por texto contido no endereço (URL) da página. Exemplo: inurl:"/portal/portal.mwsl" .

- intext:: Encontra páginas que contêm um termo específico no corpo do texto. Exemplo: intext:"proftpd.conf" .

- filetype: ou ext:: Filtra os resultados por um tipo de arquivo específico. Exemplos incluem filetype:json e ext:log .

Símbolos e Operadores Lógicos (encontrados no texto)

- "" (Aspas Duplas): Força a busca pela frase exata. Exemplo: "BEGIN OPENSSH PRIVATE KEY" .

- - (Sinal de Menos): Exclui uma palavra ou um operador da pesquisa. No exemplo intitle:"SSL Network Extender Login" -checkpoint.com, os resultados do site checkpoint.com são removidos .

- | (Pipe) ou OR: Funciona como um operador "OU", buscando por um termo ou por outro. Exemplo: intext:"aws_access_key_id" | intext:"aws_secret_access_key" .

- & (E comercial) ou AND: Garante que ambos os termos de busca estejam presentes no resultado. Exemplo: intext:"siemens" & inurl:"/portal/portal.mwsl" .

- * (Asterisco): Atua como um curinga (wildcard) que pode substituir uma ou mais palavras. Exemplo: site:uat.* * inurl:login .

Outros Operadores Avançados

Além dos listados no GHDB, existem outros operadores úteis:

- allintitle:: Similar ao intitle:, mas exige que todas as palavras seguintes apareçam no título.

- allinurl:: Similar ao inurl:, mas todas as palavras seguintes devem constar na URL.

- allintext:: Semelhante ao intext:, mas força que todas as palavras especificadas estejam no corpo da página.

- cache:: Exibe a versão de uma página que o Google tem armazenada em seu cache. Exemplo: cache:example.com.

- related:: Encontra páginas que são semelhantes a uma URL específica. Exemplo: related:google.com.

Google Dorks - Para Profissionais do Direito

Verbete: Google Dorks

Google Dorks, também conhecido como Google Hacking, é o termo que descreve a técnica de utilizar operadores de busca avançada e consultas específicas no Google para encontrar informações que não são facilmente localizáveis por meio de pesquisas convencionais. As próprias consultas de busca são chamadas de "dorks". Essa prática é uma ferramenta poderosa para profissionais de segurança, investigadores e jornalistas em atividades de Inteligência de Fontes Abertas (OSINT), permitindo a descoberta de dados sensíveis, vulnerabilidades de sistemas e arquivos expostos acidentalmente na internet.

A comunidade de segurança mantém um repositório centralizado chamado Google Hacking Database (GHDB), hospedado pelo Exploit Database, que cataloga milhares dessas consultas prontas para uso. O GHDB organiza os dorks em categorias baseadas no tipo de informação que eles revelam, como:

- Files Containing Passwords: Busca por arquivos que contêm credenciais, como senhas e chaves de API. Ex: site:github.com "BEGIN OPENSSH PRIVATE KEY".

- Files Containing Juicy Info: Encontra arquivos com informações valiosas, como configurações (proftpd.conf), logs (ext:log) e bancos de dados (filetype:xls "root" database).

- Vulnerable Servers: Identifica servidores com falhas conhecidas, softwares desatualizados ou painéis de login que deveriam ser privados. Ex: intitle:"SSL Network Extender Login" -checkpoint.com.

- Various Online Devices: Localiza a interface de dispositivos conectados à internet, como sistemas de controle industrial e equipamentos de rede. Ex: intext:"siemens" & inurl:"/portal/portal.mwsl".

Operadores Principais

A técnica se baseia na combinação criativa dos seguintes operadores:

- site:: Restringe a busca a um domínio ou site específico.

- filetype: ou ext:: Filtra por um tipo de arquivo (ex: pdf, json, log).

- inurl:: Busca por termos dentro da URL da página.

- intitle:: Procura termos no título da página.

- intext:: Encontra termos no corpo do texto da página.

- " " (Aspas): Força a busca pela frase exata.

- | ou OR: Funciona como um "OU" lógico para buscar um termo ou outro.

- - (Hífen): Exclui um termo ou operador dos resultados.

- * (Asterisco): Atua como um curinga para substituir uma ou mais palavras.

Embora o uso de operadores de busca seja uma funcionalidade legítima do Google, a utilização de Google Dorks para acessar, visualizar ou baixar dados de sistemas sem autorização explícita é ilegal e pode ser caracterizada como crime cibernético.

Operadores

Os operadores de busca avançada do Google, muitas vezes referidos como "Google Dorks", são ferramentas de grande valor para investigações de Fontes Abertas (OSINT) e podem ser aplicados por investigadores e profissionais do direito penal para descobrir informações publicamente acessíveis na internet. A seguir, uma lista compilada a partir do conteúdo fornecido e de conhecimento adicional.

Operadores Fundamentais para Refinar a Busca

- " " (Aspas Duplas): Procura a frase exata. Essencial para buscar nomes completos, documentos com títulos específicos ou citações diretas. Exemplo de uso: "Fulano de Tal" processo número 12345.

- - (Sinal de Menos): Exclui um termo da busca, ajudando a filtrar resultados irrelevantes. Exemplo: intimação "Fulano de Tal" -site:jusbrasil.com.br.

- | (Pipe) ou OR: Busca por um termo ou outro. Útil quando se procura por variações de um nome ou termo. Exemplo: "Maria da Silva" | "Maria Oliveira da Silva".

- * (Asterisco): Funciona como um curinga para uma ou mais palavras. Útil para preencher lacunas em uma frase ou nome. Exemplo: site:*.gov.br * "contrato emergencial".

Operadores para Localização de Conteúdo

- site:: Restringe a pesquisa a um site ou domínio específico. Fundamental para focar a investigação em alvos conhecidos, como o site de uma empresa, um blog ou um domínio governamental. Exemplo: site:empresa-alvo.com filetype:pdf confidencial.

- inurl:: Procura por termos dentro da URL de uma página. Pode ajudar a encontrar perfis de usuários, seções de login ou diretórios específicos. Exemplo: inurl:perfil "Fulano de Tal".

- intitle:: Busca por termos no título da página. Útil para encontrar páginas de login, painéis administrativos ou relatórios com títulos específicos. Exemplo: intitle:"relatório de atividades" "Nome da Empresa".

- intext:: O operador mais comum, que busca o termo no corpo do texto da página. Usado para encontrar qualquer menção a nomes, documentos, endereços, etc. Exemplo: intext:"CPF 000.000.000-00".

Operadores para Tipos de Arquivo

- filetype: ou ext:: Filtra os resultados por um tipo de arquivo específico. É uma das ferramentas mais poderosas para investigadores, permitindo encontrar documentos vazados, planilhas, apresentações e bancos de dados.

- Planilhas: filetype:xls ou filetype:xlsx (para dados financeiros, listas de contatos). Exemplo: site:gov.br filetype:xls "folha de pagamento".

- Documentos: filetype:pdf ou filetype:doc (para relatórios, contratos, processos). Exemplo: intitle:"termo de cooperação" filetype:pdf "Empresa X".

- Apresentações: filetype:ppt (para estratégias internas, organogramas).

- Bancos de Dados e Logs: ext:sql ou ext:log (para encontrar bancos de dados expostos ou registros de atividade).

Operadores Adicionais (Conhecimento de IA)

- cache:: Exibe a versão de uma página que o Google armazenou. Útil para ver o conteúdo de uma página que foi alterada ou removida. Exemplo: cache:www.site-alvo.com.

- related:: Encontra sites semelhantes a uma URL especificada. Pode ajudar a descobrir outras frentes ou sites associados a um alvo. Exemplo: related:empresa-fachada.com.

- AROUND(n): Procura por palavras que estão a uma certa distância (n) uma da outra. Excelente para conectar um suspeito a um local ou atividade. Exemplo: "Fulano de Tal" AROUND(15) "Nome da Empresa".

A combinação desses operadores permite criar buscas extremamente precisas, como encontrar arquivos JSON ou YAML em qualquer site contendo chaves de acesso (intext:"aws_access_key_id" | intext:"aws_secret_access_key" filetype:json | filetype:yaml) ou listas de usuários em arquivos de log ("Header for logs at time" ext:log) .

Glossário de Termos

Com base nos textos fornecidos e em conhecimento sobre segurança da informação, segue um glossário completo dos termos relacionados ao Google Hacking.

Conceitos Fundamentais

- Google Hacking Database (GHDB): Um banco de dados público mantido pelo Exploit Database que cataloga "Google Dorks". Ele serve como um repositório de consultas de busca avançada usadas para descobrir informações sensíveis e vulnerabilidades de segurança que foram indexadas por mecanismos de busca.

- Google Dorking (ou Google Hacking): A prática de utilizar operadores de busca avançada do Google para encontrar informações específicas que não são facilmente localizáveis através de pesquisas comuns. As próprias consultas de busca são chamadas de "Dorks".

- Exploit Database (EDB): Um arquivo público de exploits, códigos maliciosos e vulnerabilidades. É a organização que mantém e hospeda o Google Hacking Database.

- OSINT (Open Source Intelligence): A prática de coletar e analisar informações de fontes públicas e abertas (como a internet) para produzir inteligência. O Google Dorking é uma técnica central de OSINT.

Operadores e Símbolos de Busca (Dorks)

- site:: Restringe a busca a um domínio ou site específico. Ex: site:github.com.

- filetype: ou ext:: Filtra os resultados por um tipo de arquivo específico, como pdf, xls, log, json, etc.

- inurl:: Procura por termos que aparecem no endereço (URL) da página. Ex: inurl:"/portal/portal.mwsl".

- intitle:: Busca por termos que aparecem exclusivamente no título da página. Ex: intitle:"SSL Network Extender Login".

- intext:: Procura por termos no corpo do texto de uma página web. Ex: intext:"proftpd.conf".

- " " (Aspas Duplas): Força a busca por uma frase exata. Ex: "BEGIN OPENSSH PRIVATE KEY".

- - (Hífen/Sinal de Menos): Exclui uma palavra ou um operador dos resultados da busca. Ex: -checkpoint.com.

- | (Pipe): Funciona como o operador lógico "OU", buscando por um termo ou outro. Ex: filetype:json | filetype:yaml.

- * (Asterisco): Atua como um curinga (wildcard), substituindo uma ou mais palavras numa consulta. Ex: site:uat.* * inurl:login.

Categorias de Vulnerabilidades do GHDB

Estas são as classificações usadas no Exploit Database para organizar os dorks com base no tipo de informação que eles revelam.

- Files Containing Passwords (Arquivos com Senhas): Dorks para encontrar arquivos que contêm credenciais de acesso, como chaves privadas SSH ("BEGIN OPENSSH PRIVATE KEY") ou chaves de API da AWS ("aws_access_key_id").

- Files Containing Juicy Info (Arquivos com Informações Valiosas): Consultas que buscam informações sensíveis que não são necessariamente senhas. Isso inclui arquivos de configuração (proftpd.conf, dhcpd.conf), bancos de dados expostos, listas de emails ou informações de infraestrutura.

- Vulnerable Servers (Servidores Vulneráveis): Dorks que identificam servidores rodando softwares desatualizados ou com falhas conhecidas, ou que expõem páginas de login e painéis administrativos que não deveriam ser públicos.

- Files Containing Usernames (Arquivos com Nomes de Usuário): Buscas direcionadas a encontrar arquivos, como logs (ext:log), que contenham listas de nomes de usuários de um sistema.

- Various Online Devices (Dispositivos Online Diversos): Consultas para localizar a interface web de dispositivos conectados à internet, como câmeras, impressoras, roteadores e sistemas de controle industrial.